"123456", "admin" y "Colocolo": La lista de contraseñas más comunes en Chile (y cómo hacerlas más seguras)

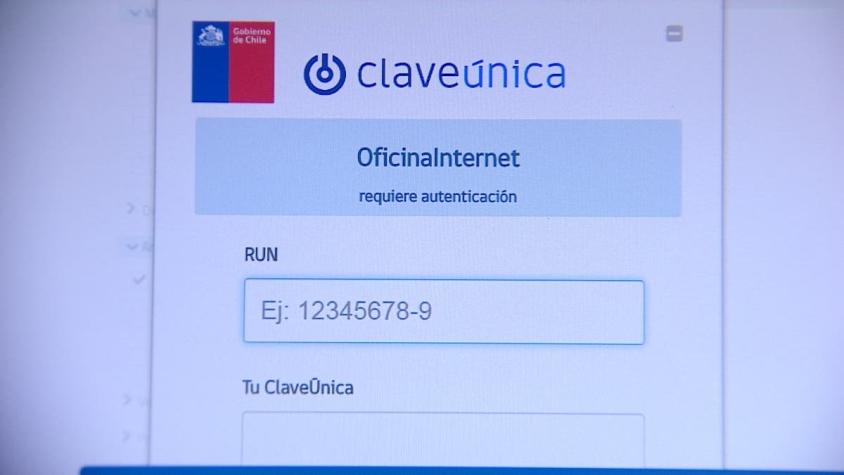

Directora (s) de la Agencia Nacional de Ciberseguridad confirmó un caso de filtración de datos: le robaron el usuario a un trabajador público

Directora (s) de la Agencia Nacional de Ciberseguridad explicó presunta vulneración a sistemas: "Estos datos ya estaban dando vueltas en internet"

Investigan presunta filtración de datos que afectaría a la Clave Única

Director del FBI sufrió hackeo, según medios de Estados Unidos

“Si el servicio es gratis, el producto eres tú”: Advierten sobre riesgosas apps de streaming fuera de plataformas oficiales

Emprendedores Comunidad Entel Empresas: Ciberseguridad para las pymes en vacaciones

¿Cómo distinguir un sitio legítimo de una estafa? Guía de ciberseguridad para el entretenimiento online

"No existe, ni se ha detectado": Registro Civil descarta filtración de datos y vulneración de sistemas

Chile escala en ranking de ciberseguridad y es número uno en Latinoamérica: revisa cómo quedó en listado mundial

La Voz del Experto: Alternativas para proteger los datos en las pymes

Emprendedores Comunidad Entel Empresas: Revisa el tercer capítulo

Los cinco datos que no deberías compartir con ChatGPT: Conoce los motivos

¡Mucho cuidado!: Los datos que no deberías entregarle a Meta AI cuando lo usas en WhatsApp

Chile Media Innovation 2024: Revisa el listado de expositores del evento de desarrollo digital

Chile Media Innovation 2024: Revisa acá el detalle del encuentro

Chile reunirá a los principales líderes de teconología de Latinoamérica para discutir sobre ciberseguridad y conectividad

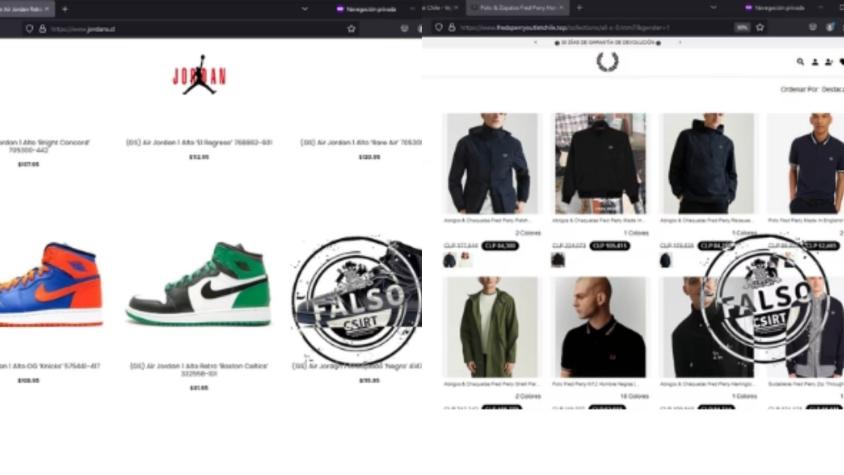

OJO: estas páginas fraudulentas simulan vender productos de reconocidas marcas de zapatillas y vestuario

La Voz del Experto Startup: Oportunidades para emprender en la ciberseguridad

#EmprendedoresWorkCaféStartup: Startups especializadas en ciberseguridad

Nombre, correo y hasta dirección: Google alertará si tus datos personales se han filtrado en la "dark web"

RappiCard by Itaú reporta incidente de seguridad: pide a sus clientes estar "alerta" por posibles estafas.

La fuerte arremetida de EEUU contra Kaspersky, la empresa detrás de un conocido antivirus

El fenómeno de los ataques de ciberseguridad en contra del sector público y privado en 2024

¿Qué son realmente las "cookies" que siempre aceptamos en internet?

Tres señales para identificar si un mensaje de WhatsApp es sospechoso

SII advierte sobre correo electrónico que se hace pasar por ellos en medio de la Operación Renta 2024

Para esto sirve la luz verde que aparece de vez en cuando en la pantalla del iPhone

Gobierno promulgó Ley Marco de Ciberseguridad: en qué consiste la nueva normativa

X (ex Twitter) abrirá unidad de moderación de contenidos 'para luchar contra los contenidos relacionados con abusos sexuales a menores'

Se despacha a ley proyecto sobre ciberseguridad: Crearía la Agencia Nacional de Ciberseguridad

¿Está la tuya? Las contraseñas más utilizadas en Chile el 2023

Incidente de ciberseguridad continúa afectando puertos en Australia

Ya no basta el candado verde: ¿Por qué este elemento ya no garantiza seguridad al ingresar a un sitio web?

Alerta por correo electrónico que se hace pasar por BancoEstado: Puede robar tus datos bancarios

[VIDEO] La Voz del Experto: ¿Cómo proteger tu pyme de ciberataques?

Capítulo 153 #EmprendedoresWorkCafé: Protege tu negocio frente a ciberataques

Técnica del Phishing: Sólo un clic podría destruir su seguridad virtual

Alerta por nuevo método de estafa: delincuentes roban claves a través del sonido del teclado

Ni las contraseñas se salvan: IA descifra más del 51% de las claves comunes en menos de un minuto

¿Qué es el phishing y cómo evitarlo?

¿Por qué la ciberseguridad es una de las prioridades para las pymes este 2023?

Startup chilena descubre más de 100 vulnerabilidades en los sistemas informáticos de la NASA

INE emite alerta de ciberseguridad por programa malicioso para tomar control de WhatsApp

Las contraseñas más usadas por los chilenos en 2022 (si la tuya es colocolo corre a cambiarla)

Empresa chilena de ciberseguridad descubrió más de 100 vulnerabilidades en sistemas de la NASA

Estudio: Uno de cada tres chilenos mayores de 60 años ha sido víctima de una estafa digital

Entel informa hackeo de su cuenta de ayuda en Twitter y llama a no compartir información

[VIDEO] Reportajes T13: Detectan más de 13 mil vulnerabilidades a entidades del Estado

Los fallos de seguridad en Twitter que denunció un exjefe de seguridad de la red social

Que no te pase: 8 formas para evitar estafas en el Marketplace de Facebook

Broma en TikTok es un fraude real: Cómo los cibercriminales convencen a víctimas para que los llamen

Disminuyen en 58% los intentos sospechosos de fraude digital desde Chile

Día de la Madre: sigue estos consejos para compras online y no sufrir estafas

Browser In The Browser: La nueva técnica de los ciberdelincuentes con la que deberás tener cuidado

Anonymous le declaró la “guerra cibernética” a Rusia tras su invasión a Ucrania

UE enviará expertos a Ucrania para combatir la invasión digital de Rusia

[VIDEO] Congreso Futuro 2022: Ciberseguridad como campo de batalla del siglo XXI

“1510”: El nuevo número para emergencias de ciberseguridad

Cambia la tuya: Estas son las 200 contraseñas más usadas del 2021

Las contraseñas más usadas de 2021: Busca la tuya y corre a cambiarla

Ciberseguridad: La importancia de traspasar los datos a la nube

Norton compra Avast por más de 8 mil millones de dólares

Cómo saber si tu celular ha sido hackeado y qué puedes hacer para evitarlo

Estudio: Alertan de los riesgos de la dependencia digital en pandemia

"Tenemos tu colección de porno": cómo están aumentando (y sofisticándose) las extorsiones en línea

[VIDEO] Nueva estafa en celulares: "Me secuestraron el Whatsapp" para pedir dinero

El "inusualmente agresivo" ciberataque del que Microsoft acusa a China

[VIDEO] Al límite de la ficción, Temporada 2, Episodio 2: "Ciberseguridad"

Estas son las contraseñas más usadas (e inseguras) de 2020: Busca la tuya y corre a cambiarla

Ia13: El experto en informática Xavier Bonnaire y su charla "¿Olvidaste tu contraseña?"

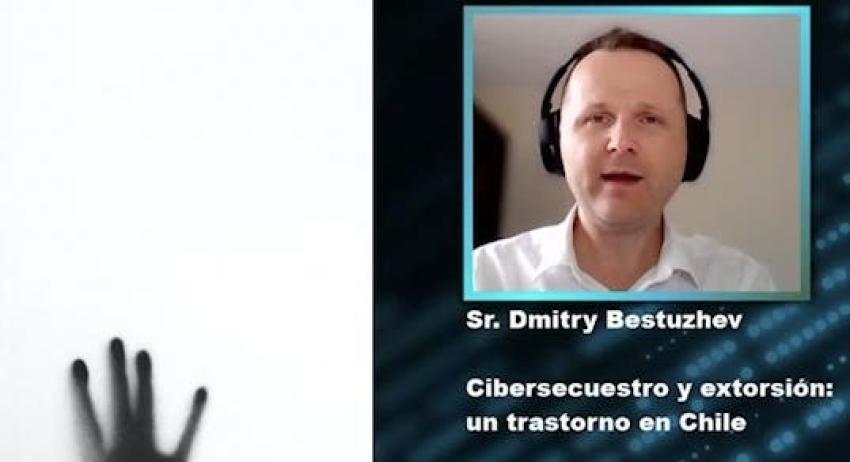

Ia13: Dmitry Bestuzhev asegura que el “cibersecuestro y la extorsión son un trastorno en Chile"

Ia13: Rodrigo Quevedo en III Seminario Internacional de Ciberseguridad

Ia13: Eugene Kaspersky asegura ser optimista para lograr ciber-inmunidad

Ia13: La participación de Kfir Kimhi en el III Seminario Internacional de Ciberseguridad

Ia13: Experto de CISCO Juan Carlos Marino participará en seminario internacional de ciberseguridad

Ia13: Marco Antonio Lozano comparte experiencias en ciberseguridad en España

Ia13: Experto Dmitry Bestuzhev profundiza sobre el cibersecuestro y la extorsión en Chile

Ia13: Experto en ciberseguridad Fernando Conislla en conferencia 8.8 Centro

[VIDEO] Gobierno nombrará a encargado de ciberseguridad tras hackeo a área digital